加速度传感器以及陀螺仪能够在你完全不知情、没有进行任何系统授权的情况下,被别有用心的攻击者来进行监听。那么利用的原理是什么呢?

其实很简单,就是扬声器发出的声音震动信号。并且这种攻击方式在理论上成功率高达90%。

近日,在国际信息安全界顶级会议 “网络与分布式系统安全会议(NDSS 2020)”上,发表了一篇来自浙江大学网络空间安全学院任奎教授团队、加拿大麦吉尔大学、多伦多大学学者团队的最新研究成果,该成果显示:

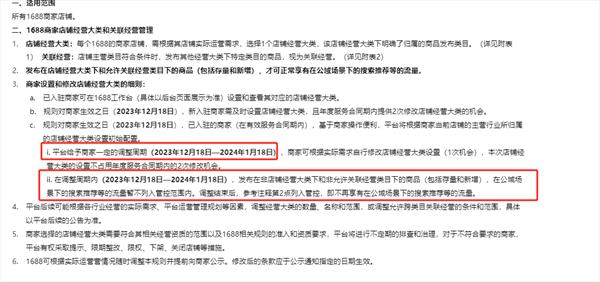

智能手机 App 可在用户不知情、无需系统授权的情况下,利用手机内置的加速度传感器来采集手机扬声器所发出声音的震动信号,实现对用户语音的窃听。

令人吃惊的是,这种窃听方式并不违反当前监管部门的规定。

虽然在日常手机应用中,加速度传感器通常被用户测速、记录步数等,因此在普遍认知中似乎与通话、短信、通信录等敏感信息产生关联,因此 App 也无需获得用户授权就可以获得智能手机的加速度信息。

但是仍然给犯罪分子留下了可乘之机,由于运动传感器和扬声器被配置在手机的统一主板上,并且彼此位置非常接近,因此,无论智能手机放在何处和如何放置(比如说桌上或手上),扬声器发出的语音信号将始终对陀螺仪和加速计等运动传感器产生重大影响。

并且从犯罪分子的角度来说,他的目标并不是 100% 还原人声,只要里边的敏感信息能被攻击者提取出来,就足以产生潜在效益,对吧?可以说,攻击者监控用户是没有成本的。

当然除了加速度计,还有手机中的陀螺仪,这一新攻击路径与技术的发现,可以让更多人关注移动端传感器安全,研究排查软硬件两方面的手机安全漏洞,减少信息泄露所导致的国家安全与社会经济损失。

因为在个人信息安全方面,再怎么小心都不为过。

【版权声明】行行出状元平台欢迎各方(自)媒体、机构转载、引用我们原创内容,但要严格注明来源:;同时,我们倡导尊重与保护知识产权,如发现本站内容存在版权问题,烦请提供版权疑问、身份证明、版权证明、联系方式等发邮件至service@hhczy.com,我们将及时沟通与处理。